KEL Zero Trust Security

KEL Zero Trust Security Solution

Digital Transformation実現に不可欠なZero Trust Architecture実装支援をKEL Zero Trust Security Solution(KEL ZTSS)により提供します。

Zero Trust Architecture実装への道のり

- デバイスにEPP/EDRを整備し、社内/社外を区別しない事前/事後対策の強化

- セキュリティ対応態勢の評価をおこない、アラート解析などはSOCサービスを活用

KEL取り扱い製品:

![]()

- インターネット接続時のセキュリティ対策をサービス型(SWG)に変更

- サービス型のVPN(IAP)を活用する準備を含む

KEL取り扱い製品: ![]()

- オンプレミス、閉域網に付随した従来型のVPNからの変更

- VPN接続時の認証(MFA)、認可(アプリケーション)の整理は重要

KEL取り扱い製品:

- 様々なログから各ユーザー/機器の通常状態を機械学習

- 通常状態から逸脱した行為をスコアリングして、内部不正/標的型攻撃を検知/追跡

KEL取り扱い製品:![]()

Security Consulting & Suppot

高度化するサイバー攻撃への対策は、セキュリティ製品を導入するだけは十分と言えません。セキュリティエンジニアの育成や定期的な訓練/診断、製品の運用など、多岐に渡る対策が必要となります。

KELは、製品の導入にとどまらずサイバー攻撃への対策に必要な様々なプロセスにおいて、お客様を支援いたします。

- セキュリティコンサルティング:

- セキュリティサポート:

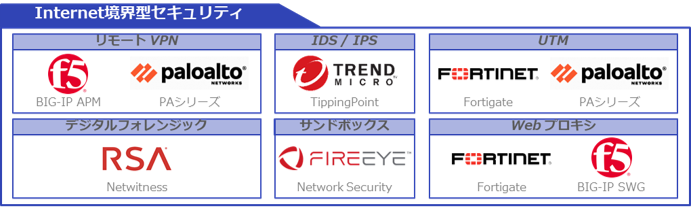

境界型セキュリティの拡張

Digital Transformation実現にこだわらなければ、リモートワーク環境の増強は境界型セキュリティでも十分だと言えます。クラウドシフトするか、それとも従来の境界型セキュリティを拡張するか、長年にわたるネットワークセキュリティの実績のあるKELに是非ご相談ください。

- PREVIOUS 前のKEL Zero Trust Security Solution

- NEXT 次のKEL Zero Trust Security Solution

- KEL Zero Trust Security Solution一覧へ